Tangan gemetaran. Peluh mengucur dari dahimu.Sudah 2 bungkus rokok yang kamu habiskan dan 3 jam sudah berlalu tapi kamu masih belum berhasil membobol sistem keamanan bank nasional ini.

Punggungmu sudah pegal. Sistem firewall bank ini sangat ketat. Ada berlapis lapis firewall dimana semuanya memiliki sistem kecerdasan buatan yaitu AI yang dapat mempelajari setiap serangan yang kamu lakukan.

Kamu mulai pusing. Rasanya hampir tidak ada celah untuk membobol sistem keamanan bank ini.

Hanya ada satu cara.

Kamu harus mengirimkan virus langsung ke sistem tersebut!

Oke, semua sudah selesai. Kodenya nampak bagus. Monitor yang ada di sebelah kiri menunjukkan pertahanan sistem mulai goyah.

Monitor diatas menunjukkan adanya peningkatakan aktivitas usage CPU di sistem yang kamu coba bobol.

Ini bagus! Sudah saatnya kamu mengirimkan satu file terakhir!

Kamu menekan tombol upload. Monitor di sebelah kanan mulai memunculkan gambar gembok terbuka berwarna hijau, pertanda firewall sudah mati!

Kamu berhasil!

Uang di setiap rekening di transfer ke sebuah rekening rahasia yang sudah terenkripsi. Kamu yakin, mustahil direktur teknologi bank itu dapat menemukan jejakmu!

Sebagai salam perpisahan, kamu meninggalkan satu halaman dan foto "Anonymous" di laman server bank itu (Anonymous adalah grup hacker kondang yang terkenal suka melakukan DDOS dan pencurian data rahasia pemerintah):

Kamu bergumam, "Hmph, bagus! Sekarang aku adalah bagian dari Anonymous! Akulah yang terhebat!"

Tapi…

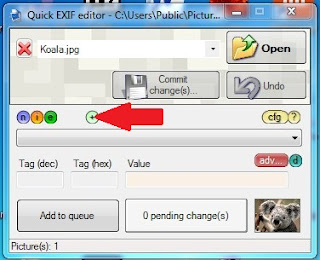

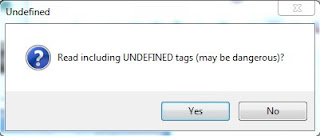

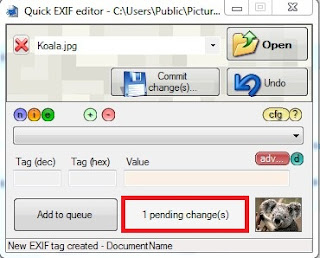

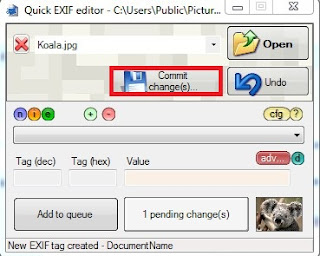

Oh tidak. Kamu ceroboh. File gambar yang kamu kirim meninggalkan residu!

Ada jejak EXIF di dalamnya sehingga FBI melacak lokasi GPS foto, yaitu di rumah kamu sendiri!

"Gawat, monitorku sudah menghitam dengan logo FBI di hadapanku!"

Suara helikopter meraung-raung di kepala. Sirene polisi mulai memekakkan telinga. "This is FBI! You have been surrounded! Surrender now or we will shoot!"

Kamu tiba tiba panik, "Tidak ada satupun yang boleh mengetahui rahasia sistemku ini !" Lalu kemudian kamu membakar dan menghancurkan setiap komponen komputer yang kamu miliki agar jejak jejakmu tidak diketahui

Kamu kabur lewat pintu belakang.

"Stop!" kata petugas FBI.

DOR! DOR! DOR!

Peluru berdesingan di kepalamu. Kamu tidak peduli dan terus berlari…

Oke, stop sampai disini.

Seperti itukah gambaran hacking yang kamu pikir?

Apakah kamu menyangka hacking itu seperti ini:

Ada banyak komputer dengan deretan baris kode terstuktur rapi dan tidak jelas, kemudian kamu duduk di ruangan yang gelap memakai hoodie?

Jika jawaban kamu adalah "Iya", maka saya ucapkan selamat, kamu sudah tersihir oleh film-film Hollywood.

Dalam dunia hacking yang sesungguhnya, tidak akan ada yang pernah mengaku-ngaku sebagai hacker. Baik itu di grup Facebook, Telegram, ataupun forum khusus hacking di dunia. Biasanya mereka memiliki komunitas peretas dan memiliki channel private yang hanya diketahui oleh kalangan mereka saja.

Benar, tidak akan ada yang mau mengaku sebagai hacker, tidak akan ada yang secara terang-terangan menyebutkan, "Woi, gue ini hacker lho! Jangan macam-macam ya! Ntar gue hack komputer lo!" kecuali bocah yang baru belajar mengklik "Lupa Password" di akun Facebook pacarnya dan menjawab pertanyaan rahasia seperti tanggal lahir dan nama tempat sekolah pertama kali. Kemudian Setelah berhasil mejebolnya, dan mengotak-atik isi profil pacarnya, dia tersenyum puas, "Aku sudah menjadi hacker!"

Apa rasanya menjadi peretas?

Biasa saja. Tidak ada sesuatu yang luar biasa dari hal ini.

Seriously, apa yang mau dibanggakan?

Karena pada dasarnya hanya ada dua tipe peretas.

Yang ingin menggunakan ilmunya untuk perbuatan kriminal seperti mencuri data-data perusahaan dan mencuri uang.

Lalu yang ingin menggunakan ilmunya dan membuka jasa konsultasi IT untuk membantu perusahaan-perusahaan besar dan pemerintah untuk menyimpan data-datanya agar lebih aman.

Kegiatan hacking atau meretas tidak jauh berbeda dari tugas seorang bug finder yaitu mencari celah di sebuah sistem.

Kalau kegiatan peretasan itu diminta sendiri oleh pemilik sistem, maka tindakan tersebut dinilai legal karena dianggap sebagai testing sistem keamanan. Kalau tidak diminta, dan Anda main bobol sendiri, ya sudah jelas ilegal. Penjara menantimu.

Memangnya kerja hacker itu seperti apa?

(white hat) tidak lebih seperti pekerjaan di kantor sehari-hari. Masuk kerja, isi absen, kemudian buka codingan program, lakukan penetrasi server, bug finding, testing firewall dengan brute force, pokoknya apapun teknik hacking yang ada akan di lakukan sebagai bentuk preventif sistem.

Jika ada celah untuk membobol data, dibuat laporannya dan ditulis rekomendasi tindakan preventifnya apa aja, termasuk memberikan training keamanan IT pada seluruh karyawan yang masih gaptek.

Karena aktivitasnya "hacker" seperti orang kantor pada umumnya ya Makanya, saya bilang biasa saja.

Jika kamu berniat untuk terjun ke dunia hacking atas dasar coba-coba, maka saran saya adalah keep it to yourself. Jangan pernah mengobral diri Anda sebagai hacker hanya untuk mendapat pujian dan sanjungan dari bocah-bocah.

kamu harus tau karnea Diatas langit masih ada langit, sehebat apapun kamu pasti masih ada yang lebih hebat lagi diluar sana, khususnya dalam hal hacking. Jadi, mau nyombong bisa membobol sebuah situs pakai "Tools Hacking WordPress" bisa-bisa Anda malah akan menjadi bahan bully-an. Salah satu indikator hacker yang masih pemula adalah ngemis-ngemis minta tools hacking serba otomatis.

Related Posts: